Новая вредоносная кампания не оставляет шансов госслужащим из Южной Кореи.

Северокорейская группа хакеров Kimsuky применяет продвинутые методы кибершпионажа, включая использование социальных сетей и инструментов управления системами. Об этом сообщает недавний отчёт южнокорейской компании Genians.

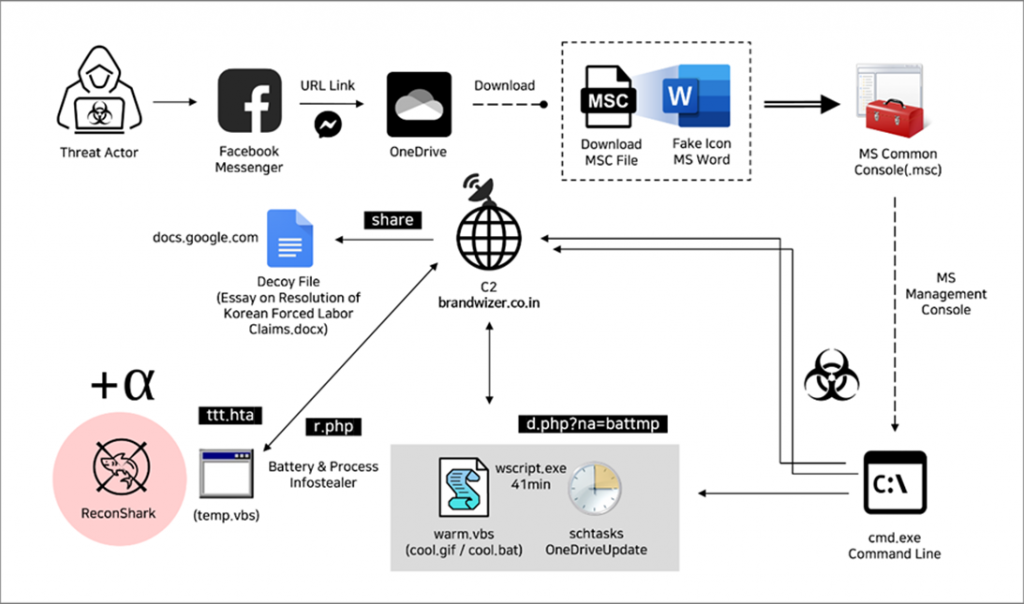

Kimsuky активно использует созданные поддельные профили в Facebook *, имитирующие южнокорейских государственных чиновников, для налаживания контактов с лицами, занимающимися правами человека и безопасностью в Северной Корее.

Злоумышленники вербуют своих жертв через простые запросы в друзья и личные сообщения, создавая видимость доверительного общения. Затем через эти аккаунты распространяются вредоносные ссылки и документы, когда жертва уже не ждёт подвоха со стороны собеседника.

Одним из основных инструментов атак Kimsuky стал инструмент Microsoft Management Console (MMC). Файлы с расширением «.msc» маскируются под безобидные документы, однако они спроектированы для выполнения несанкционированных действий при их открытии. Под видом обычных документов Word, эти файлы запускают встроенный вредоносный код, который может дать атакующим контроль над системой или возможность кражи конфиденциальной информации.

После успешной установки вредоносного ПО, хакеры Kimsuky настраивают C2-канал для удалённого управления заражёнными системами. C2-серверы, используемые группой, часто хорошо маскируются для того, чтобы избежать обнаружения, а также координируют сбор данных с инфицированных машин, включая нажатия клавиш, информацию о системе и другие чувствительные данные.

Общая схема атаки в последней кампании Kimsuky

Техника, используемая Kimsuky, свидетельствует о сдвиге к более скрытным атакам, направленным в первую очередь на использование методов социальной инженерии, способным обходить традиционные меры защиты.

Эксперты в области кибербезопасности рекомендуют проявлять повышенное внимание к взаимодействиям в социальных сетях, особенно с неизвестными контактами. Кроме того, организациям следует внедрять системы обнаружения угроз, способные определять и нейтрализовать сложные вредоносные программы, подобные файлам с расширением «.msc», используемым Kimsuky.

* Компания Meta и её продукты признаны экстремистскими, их деятельность запрещена на территории РФ.

Станьте призраком в интернете

Узнайте как на нашем канале

Присоединяйтесь сейчас

Зеркала сайта Kraken в даркнете предоставляют пользователям доступ к платформе анонимных покупок, когда основной адрес недоступен. Однако, как и с любым ресурсом в даркнете, важно быть осторожными, использовать проверенные ссылки и знать о возможных рисках. Обеспечение безопасности и анонимности — ключевые моменты при использовании таких платформ.

Как пользоваться зеркалом Kraken:

-

Установите Tor: Чтобы получить доступ к зеркалу, пользователям необходимо установить Tor-браузер, который обеспечивает анонимное соединение и защиту данных.

-

Используйте VPN: Рекомендуется использовать VPN для дополнительной безопасности, так как это помогает скрыть ваш реальный IP-адрес.

-

Ищите актуальные ссылки: Поскольку зеркала могут изменяться, важно искать проверенные и актуальные ссылки. Вы можете получить их из надежных источников или сообществ, которые обсуждают даркнет.

-

Проверка безопасности: Прежде чем вводить свои данные или совершать сделки, убедитесь, что вы находитесь на безопасном зеркале. Это можно сделать, проверив отзывы и репутацию сайта.