«Корпорация добра» объявила рекордные награды за критические RCE в Android-приложениях.

Компания Google значительно увеличила вознаграждения за сообщения об уязвимостях, позволяющих успешно выполнить удалённый код (RCE) в Android-приложениях, повысив максимальную денежную выплату за выдающиеся отчёты до $450 000.

Обновления коснулись программы вознаграждений за мобильные уязвимости (Mobile Vulnerability Reward Program или Mobile VRP), которая теперь включает так называемые приложения первого уровня, в том числе сервисы Google Play, поисковое приложение Google Search, Google Cloud и Gmail.

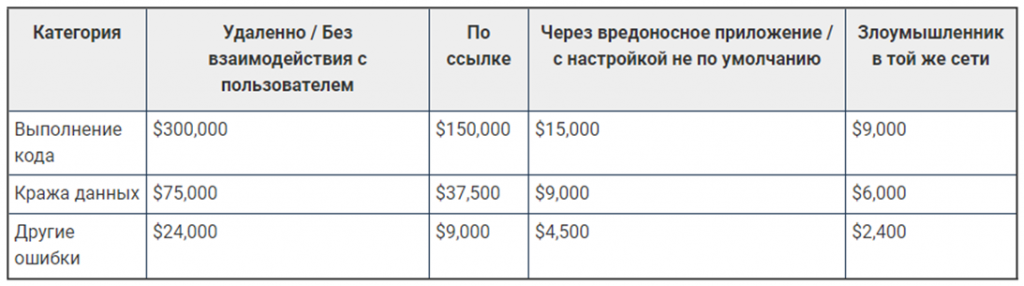

В рамках программы Mobile VRP компания теперь предлагает $300 000 за уязвимости, позволяющие выполнять код удалённо и без участия пользователя. Примечательно, что раньше сумма за обнаружение такого рода уязвимостей составляла в десять раз меньше — $30 000. Более того, если отчёт о баге будет исключительного качества и будет включать анализ первопричины, предложения по исправлению и прочие рекомендации, исследователи смогут получить до $450 000, упомянутые выше.

Также было объявлено о вознаграждении в размере $75 000 за эксплойты, выполнение которых делает возможным кражу чувствительных данных без взаимодействия с пользователем. Отчёты низкого качества, которые не предоставляют точное и детальное описание уязвимости, доказательство концепции, простые шаги для воспроизведения уязвимости и ясное демонстрирование воздействий бага, будут оплачены в половинном размере.

В структуре вознаграждений также произошли изменения: теперь двукратный модификатор для SDK уже включён в стандартные вознаграждения. Это увеличивает общую сумму выплат и упрощает принятие решений экспертными группами.

В целом, таблица вознаграждений Google сейчас выглядит следующим образом, не включая повышенные вознаграждения за отчёты исключительного качества:

Кристоффер Блазиак, инженер по информационной безопасности Google, подчеркнул, что программа Mobile VRP, запущенная в мае прошлого года, уже принесла значительные результаты: «Самое главное, что мы получили более 40 действительных отчётов об ошибках безопасности, а вознаграждение исследователям вплотную приблизилось к отметке в 100 тысяч долларов».

Ваши данные уже украдены. Вопрос лишь в том, когда их используют против вас.

Узнайте, как защититься!

Зеркала сайта Kraken в даркнете предоставляют пользователям доступ к платформе анонимных покупок, когда основной адрес недоступен. Однако, как и с любым ресурсом в даркнете, важно быть осторожными, использовать проверенные ссылки и знать о возможных рисках. Обеспечение безопасности и анонимности — ключевые моменты при использовании таких платформ.

Как пользоваться зеркалом Kraken:

-

Установите Tor: Чтобы получить доступ к зеркалу, пользователям необходимо установить Tor-браузер, который обеспечивает анонимное соединение и защиту данных.

-

Используйте VPN: Рекомендуется использовать VPN для дополнительной безопасности, так как это помогает скрыть ваш реальный IP-адрес.

-

Ищите актуальные ссылки: Поскольку зеркала могут изменяться, важно искать проверенные и актуальные ссылки. Вы можете получить их из надежных источников или сообществ, которые обсуждают даркнет.

-

Проверка безопасности: Прежде чем вводить свои данные или совершать сделки, убедитесь, что вы находитесь на безопасном зеркале. Это можно сделать, проверив отзывы и репутацию сайта.